Średnia Ocena:

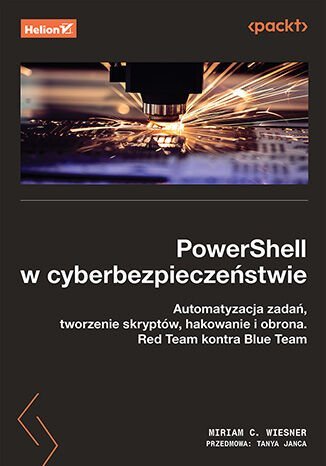

PowerShell w cyberbezpieczeństwie. Automatyzacja zadań, tworzenie skryptów, hakowanie i obrona. Red Team kontra Blue Team

PowerShell jest domyślnie instalowany w każdym nowoczesnym Windowsie. To ogromne udogodnienie dla administratorów i... potężne narzędzie w rękach cyberprzestępców. Funkcje oferowane przez PowerShell mogą zarówno zwiększyć bezpieczeństwo infrastruktury IT, jak i wspierać działania ofensywne. A zatem musisz dogłębnie poznać PowerShell! Dzięki tej książce pdf przyswoisz podstawy PowerShella i zasady pisania skryptów, a następnie przejdziesz do zagadnień związanych z PowerShell Remoting. Nauczysz się konfigurować i analizować dzienniki wydarzeń Windows, dowiesz się również, które zdarzenia są ważne do monitorowania bezpieczeństwa. Zgłębisz możliwości interakcji PowerShella z systemem operacyjnym, Active Directory i Azure AD / Entra ID. Poznasz protokoły uwierzytelniania, procesy enumeracji, sposoby kradzieży poświadczeń i eksploatacji, a także zapoznasz się z praktycznymi poradami dla zespołów czerwonego i niebieskiego (ang. Red Team i Blue Team). Zrozumiesz również takie sposoby ochrony jak Just Enough Administration (JEA), AMSI, kontrola aplikacji i podpisywanie kodu. W książce pdf pomiędzy innymi: * użycie PowerShella do ochrony systemu i wykrywania ataków * wgląd w dzienniki wydarzeń z poziomu PowerShella * PSRemoting i ryzyko ... obejścia i najlepsze praktyki * uzyskiwanie dostępu do systemu, jego eksploracja i przejmowanie kontroli * zastosowanie PowerShella w zespołach czerwonym i niebieskim * zastosowanie JEA do ograniczania wykonywania wybranych poleceń Napastnik nie poczeka, aż opanujesz PowerShell!

| Szczegóły | |

|---|---|

| Tytuł | PowerShell w cyberbezpieczeństwie. Automatyzacja zadań, tworzenie skryptów, hakowanie i obrona. Red Team kontra Blue Team |

| Autor: | Janca Tanya, Miriam C. Wiesner |

| Rozszerzenie: | brak |

| Język wydania: | polski |

| Ilość stron: | |

| Wydawnictwo: | Wydawnictwo Helion |

| Rok wydania: | 2025 |

| Tytuł | Data Dodania | Rozmiar |

|---|

PowerShell w cyberbezpieczeństwie. Automatyzacja zadań, tworzenie skryptów, hakowanie i obrona. Red Team kontra Blue Team PDF - podgląd:

Jesteś autorem/wydawcą tej książki i zauważyłeś że ktoś wgrał jej wstęp bez Twojej zgody? Nie życzysz sobie, aby podgląd był dostępny w naszym serwisie? Napisz na adres [email protected] a my odpowiemy na skargę i usuniemy zgłoszony dokument w ciągu 24 godzin.

To twoja książka?

Wgraj kilka pierwszych stron swojego dzieła!Zachęcisz w ten sposób czytelników do zakupu.